Ve světě hackerů existuje mnoho pojmů, které byste měli znát. je zajímavé sledovat jeho vývoj, ale postupem času tyto znalosti bez historie zaniknou.

Svět hackování je unikátní a zajímavé sledovat jeho vývoj. Ve světě hackerů však existuje mnoho pojmů, kterým nerozumíme. Proto JalanTikus pomůže vysvětlit. Jak víte, nedávno k útokům došlo Distribuované odmítnutí služby (DDoS) proti serverDyn způsobí pád internetových služeb. Twitter je jednou z nejvážněji postižených stránek, protože Dyn je servisní společnost, která poskytuje služby doménové sítě (DNS).

Samotné DDoS útoky prý v posledních letech stále přibývají. Tvrdí to nezávislý bezpečnostní výzkumník Brian KrebsPředpovídá se, že internet bude zaplaven mnoha útoky botnet Nový. Tento stav také podporuje stále více zařízení, která jsou zranitelná vůči hacknutí.

- Nebezpečí! Za jeden rok DDoS útoky hackerů vzrostly o 214 %

- 10 Hackerský software k provádění DDoS útoků

- 7 způsobů, jak se stát skutečným počítačovým hackerem

10 pojmů ve světě hackingu, které musíte znát

Pro informaci, DDoS útok je pokus učinit počítačový systém nepoužitelným pro jeho uživatele. Trik spočívá ve využití tisíců falešných aktivit, které se používají k současnému útoku na systém. Dále je zde 10 pojmů ze světa hackování, které musíte znát.

1. DDos

Útoky DDoS nebo Distributed Denial of Service jsou typem útoku prováděného hackery proti počítači nebo počítači server v internetové síti. Funguje to tak, že utrácí prostředky vlastněné počítačem, dokud počítač přestane správně plnit své funkce. To ve výsledku nepřímo znemožňuje ostatním uživatelům přístup ke službě z napadeného počítače.

2. Dark Web

Existují dva typy webových stránek, a to: normální web kterou většina lidí používá každý den, protože je snadno dostupná a indexovaná vyhledávači. Pak existuje Temný web tj. skryté webové stránky, které se nezobrazí při vyhledávání ve vyhledávačích, jako je Google, a bez kterých se na ně nelze dostat software speciální.

Tento temný web je součástí Hluboká síť která je součástí Celosvětová Síť ale nejsou zahrnuty na internetu, které lze snadno vyhledávat pomocí indexu webového vyhledávače. Deep Web se liší od Tmavý internet (Darknet), kde již nejsou počítače dostupné přes internet nebo pomocí Darknetu, což je síť pro výměnu dat, ale lze ji klasifikovat jako malou část Deep Webu.

3. Využívá

využívat je kód, který specificky útočí na počítačovou bezpečnost. Exploity jsou široce používány k pronikání, a to jak legálně, tak ilegálně, k nalezení zranitelností na cílovém počítači. Dá se říci i jako software, který útočí na bezpečnostní zranitelnosti (bezpečnostní zranitelnosti) a je specifický. Ne vždy však cílem je spustit nechtěnou akci. Mnoho výzkumníků počítačové bezpečnosti používá exploity k prokázání, že systém má zranitelnost.

Důvodem je, že skutečně existují výzkumné orgány, které spolupracují s výrobci software. Výzkumník má za úkol najít křehkost a software a pokud nějakou najdou, oznámí nález výrobci, aby bylo možné okamžitě zasáhnout. Zneužití jsou však někdy součástí malwaru, který má za úkol útočit na slabá místa zabezpečení.

4. Znečišťovat

Počmárat je technika nahrazování nebo vkládání souborů server co se dá dělat, protože existuje bezpečnostní díra v systému bezpečnostní na aplikaci. Účelem Deface je provádět změny vzhledu webových stránek se vzhledem, který vlastní uživatel pomlouvač. Svým způsobem byl Deface útokem změna vzhledu webu. Hackeři obvykle zanechávají zprávy a přezdívka aby se o jejich práci dozvěděla veřejnost.

5. Phishing

Phishing je akt získávání osobních údajů jako např uživatelské ID, hesla a další citlivé údaje tím, že se prostřednictvím e-mailu vydává za oprávněnou osobu nebo organizaci. Vznik termínu phishing pochází z anglického slova rybolov (což v tomto případě znamená rybaření). rybářský cíl poskytovat důležité informace, jako jsou finanční informace a Heslo kterou má.

6. SQL Injection

SQL Injection je typ hackerské akce na zabezpečení počítače, kam se může útočník dostat přístup do databáze v systému. SQL Injection je útok podobný XSS útoku, útočník využívá vektorové aplikace a také běžný při útoku XSS.

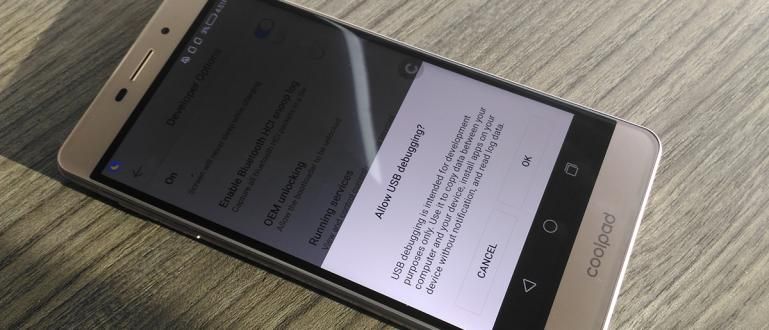

7. Zadní vrátka

Zadní dveře je mechanismus implantovaný hackery a podařilo se mu to udělat kompromis. Pokud jde o účel obejít zabezpečení počítače takže později může být snadnější přístup k napadenému počítači, aniž by o tom vlastník věděl.

8. Keylogger

Keylogger je software nainstalované nebo nainstalované v počítači k zaznamenávání všech činností, ke kterým na klávesnici dojde. Keylogger pracovat tiše a pouhým okem těžko vidět.

9. Hacktivista

Hacktivista je hacker, který používá technologii k šíření sociálního, ideologického, náboženského nebo politického poselství. V extrémnějších případech se jako nástroj používají hacktivisté kyberterorismus.

10. Čichání

Čichání je činnost odposlechu a/nebo kontroly datových paketů pomocí sniffer software nebo Hardware na internetu. Tato činnost je často označována jako pasivní bezpečnostní útok čtením dat při roamingu na internetu a speciálním filtrováním hostitel s konkrétním účelem.

To je nejnovější aktualizace hackerský útok a termíny používané ve světě hackingu. Sami hackeři v Indonésii ve světě hackingu nepochybují o svých schopnostech, chcete být jedním z nich?